DayDayUp 第22页

[WP]安恒杯月赛暨全国大学生信息安全竞赛北京工业大学校内选拔赛

PWNfantasy:最基本的ROPEXP:from pwn import * p=remote("183.129.189.60",10025) p.recvuntil('mes…

pwn题目批量部署脚本(一题一容器)

一题一个docker,优点是便于单个题目的维护,缺点比较占用资源多题目部署在一个docker的见这里,但是为了避免权限过高带来的跨题目读取flag等问题,这个大佬锁死了可执行的命令,以至于部分题目直接使用"cat flag&quo…

[转]64位格式化字符串漏洞修改got表利用详解

转载自:https://www.anquanke.com/post/id/194458前言格式化字符串漏洞是最基础也是很老的一个漏洞了,网上一搜索就会有一堆的解释、原理、以及利用,但全都是对32位的格式化漏洞的解析,64位的几乎没有,就算有…

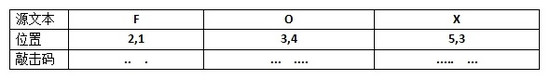

敲击码

敲击码(Tap code)是一种以非常简单的方式对文本信息进行编码的方法。因该编码对信息通过使用一系列的点击声音来编码而命名,敲击码是基于5×5方格波利比奥斯方阵来实现的,不同点是是用K字母被整合到C中。敲击码表: 1…

利用mimikatz从lsass.dmp中提取管理员密码

提升权限mimikatz # privilege::debug Privilege '20' OK挂载dmp文件mimikatz # sekurlsa::mini…

图片的F5隐写 F5-steganography

1、git clone https://github.com/matthewgao/F5-steganography 2、进入F5-steganography-master文件夹,在空白处 ctrl+shift+鼠标右键->…

outguess使用方法

一般用在jpg加密解密安装:apt install outguess加密:outguess -k "my secret key" -d hidden.txt demo.jpg out.jpg加密之后,demo.jpg会覆…

CTF内存取证及安洵杯真题分析

root@kali:~# volatility -f /root/桌面/mem.dump imageinfo //获取dump的版本 Volatility Foundation&…

python2 安装 BlindWaterMark 盲水印工具

下载工具 git clone https://github.com/chishaxie/BlindWaterMark解压安装环境pip install opencv_python pip install matplotlib==2…

[WP] NJUPT CTF 2019

RE动态调试,在strcmp下断得到flagPWNpwntools连接获得flag构造条件获得flagexp:CRYPTO题目给出文本又因为提示是keyboard猜测和键盘有关系有单字符重复输入,猜测和9键有关系wertyuiop是26键键…

![[WP]安恒杯月赛暨全国大学生信息安全竞赛北京工业大学校内选拔赛](https://hyluz.cn/zb_users/upload/2019/12/201912211576927784244147.png)

![[转]64位格式化字符串漏洞修改got表利用详解](https://p5.ssl.qhimg.com/t016db373d5c73949ee.png)

![[WP] NJUPT CTF 2019](https://hyluz.cn/zb_users/upload/2019/11/201911241574580414457557.png)